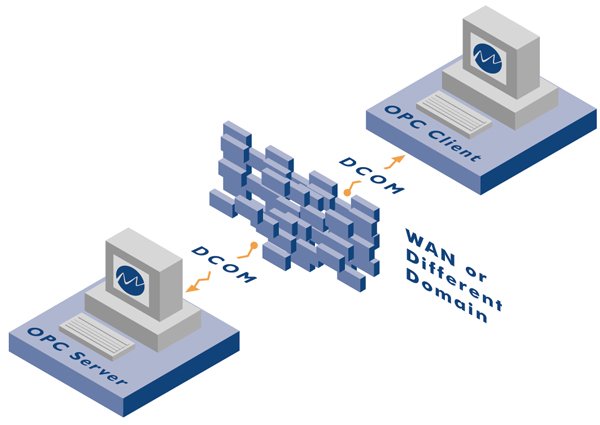

Поразбиравшись какое-то время как правильно настроить передачу OPC-тегов по сети Ethernet я понял, что подобная настройка не совсем сложная, но слегка мудреная для тех, кто не связывался с настройкой Windows. Решил преподнести данный материал в своем блоге.

Это вторая версия статьи. Первая версия писалась в спешке и не отражала полной настройки системы. В этом материале исправлены ошибки прошлого. В любом случае, пишите комментарии, задавайте вопросы 🙂

Общий план работ

Чтобы настройка не была головной болью, нужно соблюдать определенную последовательность действий.

- Введение — вода всякая 🙂

- Проверка OPC локально — OPC-клиент на сервере должен без проблем получать данные с локального OPC-сервера.

- Отключение брандмауэра — по-началу это упрощает настройку, пока еще нет четкого понимания что нужно разрешать.

- Настройка пользователей — связка логин/пароль должна быть одинаковой на обоих компьютерах.

- Настройка DCOM — общие настройки, обеспечивающие работоспособность DCOM на компьютерах.

- Настройка OpcEnum для работы через DCOM — служба, которая отображает OPC-сервера компьютера на котором она запущена.

- Настройка целевого OPC-сервера для работы через DCOM — в моем случае это CoDeSysOPCDA

- Включение брандмауэра и создание правил — с отключенным брандмауэром жить не комфортно! Здесь же и проверим как данные летают

Введение

У меня есть отдельные требования для настройки:

- доступ к OPC-серверу будет осуществляться по логину и паролю

- доступ будет осуществляться только к тому OPC-серверу, который мы укажем

Вариант где все для всех разрешено описывать не буду.

Что мы имеем:

- Условный сервер (так и будем его далее называть) – этот компьютер связывается с контроллером. В моем случае это виртуальная машина с Windows 7 Professional SP1 с последними обновлениями и CoDeSys 3.4. Виртуалка имеет имя W7-DCOM-1.

- В качестве контроллера выступает софтовый PLC от CoDeSys.

- Условный клиент – компьютер с OPC DA клиентом — в моем случае это еще одна виртуалка с Windows 7 Professional SP1 с последними обновлениями, в качестве OPC-клиента я выбрал продукт от kassl.de. Виртуалка имеет имя W7-DCOM-2.

- Обе виртуалки находятся в рабочей группе, домен отсутствует, связь между ними есть.

Проверка OPC локально

Для проверки я запустил OPC-клиент, подключился к предварительно настроенному OPC-серверу на сервере. После того как есть 100%-ая уверенность в работоспособности OPC-сервера локально можно приступать к настройке DCOM.

Отключение брандмауэра

Наша цель — настроить OPC через DCOM, а по-началу брандмауэр может в этом помешать. Поэтому сперва с отключенной защитой мы настраиваем наше ПО и убеждаемся, что все настроено и работает, а в конце подключаем защиту. Так проще искать ошибки в процессе.

Настройка пользователей

На обоих компьютерах должны быть пользователи с одинаковыми логинами и паролями, причем пароль должен быть не пустым. В домене можно использовать одну учетную запись. Для теста я выбрал логин opc и пароль opc — конечно же, не рекомендую использовать такую простую связку в продакшне 🙂

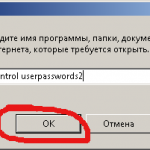

Итак, переходим к настройке пользователей. Текстовую последовательность я снабдил скриншотами, которые помогут проще ориентироваться в тексте. Конечно же, опытный пользователь может создать/настроить юзера так как ему будет угодно, тем не менее я предлагаю такой вариант.

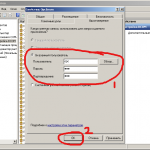

- Запускаем компонент управления учетными записями пользователей control userpasswords2.

- В окне нажимаем кнопку Добавить для добавления нового пользователя в систему.

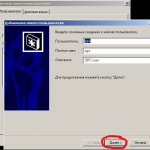

- В следующем окне задаем логин opc (поле Пользователь), и имя с описанием по желанию и жмем кнопку Далее.

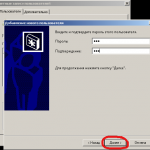

- Задаем пароль opc и подтверждение, жмем Далее.

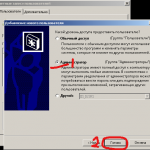

- Далее выбираем группу Администратор (или другую, которая позволит запускать OPC-сервер) и жмем кнопку Готово.

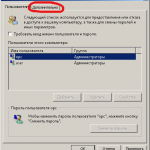

- Пользователь создан и появляется в списке Пользователи этого компьютера«. Для включения автологина, нужно выделить юзера в этом списке и снять галку Требовать ввод имени пользователя и пароля. Решать вам, нужен автологин или нет.Затем нужно сделать две вещи. Добавить юзера в группу Пользователи DCOM (таким образом всю настройку мы сможем выполнять для группы, а не для конкретного пользователя — это может быть полезно в будущем при смене пароля для opc или изменении пользователя) и настроить запрет смены пароля юзером (это на всякий случай). Для этого переходим на вкладку Дополнительно. В секции Дополнительное управление пользователями нажимаем кнопки Дополнительно (уж простите Майкрософт за тавтологию …).

- В появившемся окне слева выбираем Группы и дабл-клик на группу Пользователи DCOM.

- В открывшемся окне есть кнопка Добавить, которая запускает диалог добавление юзера в группу.

- В поле для ввода пишем логин opc и жмем кнопку OK, если все хорошо, то окно закроется …

- … а в следующем окне в списке Члены группы появится наш opc. Теперь можно закрыть окно.

- Далее слева выбираем пункт Пользователи и дважды кликнем на нашего opc, в появившемся окне ставим галки Запретить смену пароля пользователем и Срок действия не ограничен, подтверждаем кнопкой OK и закрываем окно настройки пользователей и групп.

- Также подтверждаем настройки кнопкой OK в оставшемся окне. Но окно не закроется, а выскочит просьба ввести логин и пароль пользователя для автологина. Введем данные нашего юзера и подтвердим кнопкой OK.

Внимание! Эти действия необходимо провести как на сервере, так и на клиенте.

Настройка DCOM

В данном разделе нужно настроить свойства DCOM по умолчанию на сервере, чтобы «все работало». Приступим.

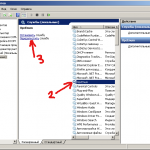

- Запустим окно настройки DCOM командой dcomcnfg .

- Откроется окно Службы компонентов, в котором нужно будет раскрыть список Службы компонентов, а затем и список Компьютеры, где мы увидим еще один вложенный список Мой компьютер, на который нужно нажать правой кнопкой мыши и выбрать пункт меню Свойства.

- В появившемся окне свойств выбираем вкладку Свойства по умолчанию и устанавливаем следующие настройки:

- Галка Разрешить использование DCOM на этом компьютере — без нее DCOM работать не будет.

- В Уровень проверки подлинности по умолчанию выбираем Подключиться.

- В Уровень олицетворения по умолчанию выбираем Определить.

- После жмем кнопку OK. Система может предупредить о том, что будут изменены свойства DCOM — соглашайтесь. Окно Службы компонентов не закрывайте, оно нам еще понадобится.

Те же настройки необходимо провести и на клиенте за исключением пунктов 3.2 и 3.3 — они не повлияют на работу, но и не повредят. Самое главное, чтобы DCOM был разрешен.

Настройка OpcEnum для работы через DCOM

Служба OpcEnum отвечает за отображение OPC-серверов. Если ее настроить некорректно, то при браузинге серверов, вы не увидите ничего, кроме ошибок. Эту службу нужно настроить на сервере.

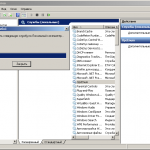

- В окне Служба компонентов должно уже быть открыто дерево до Настройка DCOM. Нужно выбрать этот элемент в левой части окна, и после этого в правой найти OpcEnum, кликнуть на него правой кнопкой мышки и выбрать пункт меню Свойства.

- Откроется окно свойств, и во вкладке Общие в списке Уровень проверки подлинности выбрать Подключиться.

- Во вкладке Размещение должен быть выбран пункт Запустить приложение на данном компьютере. Остальные галки должны быть сняты.

- Далее переходим к вкладке безопасность, где будем раздавать права на удаленный запуск, доступ и изменение настроек OpcEnum. Во всех трех случаях выбираем пункт Настроить, т.е. у нас должны быть активны три кнопки Изменить.

- Начнем с Разрешение на запуск и активацию. Нам нужно добавить нашу группу с необходимыми разрешениями, поэтому кликаем на кнопку Добавить.

- Вписываем (или ищем) Пользователи DCOM, жмем OK — группа должна добавиться.

- Итак, группа в списке, теперь надо проставить галки под словом Разрешить. (На скриншоте) Я поставил все галки, но для того чтобы служба работала по сети нам нужно лишь Удаленный запуск и Удаленная активация. После проставления галок жмем OK и открываем следующее окно — Права доступа.

- Точно так же добавляем нашу группу и разрешаем ей все, либо только Удаленный доступ, жмем OK и открываем окошко Разрешение на изменение настроек.

- В этом окне точно так же добавляем группу и разрешаем ей Полный доступ и Read — они ставятся одновременно и снимаются так же. Жмем OK и переходим ко вкладке Удостоверение окна свойств OpcEnum.

- Для службы OpcEnum возможно два варианта запуска:

- Системная учетная запись (только службы) — OPC-сервер будет запущен под системной учетной записью независимо от входа в систему. Данный вариант нам подходит и его советуют как более предпочтительный.

- Указанный пользователь — при данной настройке OPC-сервер будет запущен от имени указанного нами пользователя в одном экземпляре, в независимости от того под какой учетной записью совершен вход. Этот вариант нравится мне больше, т.к. я люблю определенность, ведь в данном случае я сам указываю пользователя.

- Определившись нажимаем OK и переходим к перезапуску службы OpcEnum. Это можно сделать из того же окна: слева выбираем Службы (локальные), справа в списке ищем OpcEnum, выбираем и перезапускаем нажатием на появившуюся ссылку.

- Дожидаемся перезапуска службы и переходим к клиенту.

- На клиенте запускаем OPC-клиент и пытаемся искать OPC-сервера, используя IP-адрес нашего сервера. Как видно на скриншоте — OPC-сервер найден.

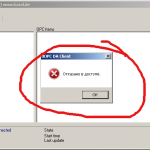

- Но при попытке достучаться до тэгов прилетает отказ. Этого следовало ожидать, ведь мы еще не настраивали наш CoDeSysOPCDA.

Настройка целевого OPC-сервера для работы через DCOM

Итак, мы вплотную подобрались к настройке ПО, которое будет выдавать нам теги на клиенте. Настройка не сильно отличается от процедуры, описанной в предыдущем разделе.

- В Настройка DCOM ищем необходимый OPC-сервер (в данном случае — CoDeSysOPCDA), тыкаем правой кнопкой мыши и выбираем свойства.

- На вкладке Общие выбираем Уровень проверки подлинности Подключиться.

- На вкладке Размещение должен быть выбран только пункт Запустить приложение на данном компьютере.

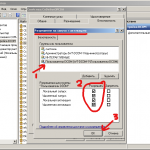

- На вкладке Безопасность группе Пользователи DCOM даем права на удаленный запуск, доступ и изменение настроек как и в случае с OpcEnum (ниже будут скриншоты).

- На вкладке Удостоверение у нас есть 4 варианта:

- Текущий пользователь — в этом случае OPC-сервер будет запускаться от имени вошедшего в систему пользователя. Можно использовать данный вариант, но необходимо на сервере авторизовываться под учетной записью opc, что может быть не всегда удобно. Но тем не менее можно выбрать этот вариант при условии, что сервер всегда будет запущен под учеткой opc.

- Запускающий пользователь — при авторизации пользователя будет запущен экземпляр OPC-сервера. Если к серверу будет подключено два клиента, то будет запущено два OPC-сервера. В одном случае это будет отжирать ресурсы, в другом — все кроме первого клиенты не будут видеть данных.

- Указанный пользователь — как и в случае с OpcEnum этот вариант предпочтительный потому, что при такой настройке будет запущен один экземпляр под необходимой учетной записью. Я выбираю этот вариант и ввожу логин и пароль предварительно созданного пользователя.

- Системная учетная запись (только службы) — для CoDeSysOPCDA этот вариант недоступен, поэтому не рассматриваем.

- После выбора одного из вариантов и нажатия на кнопку OK, нужно перезапустить OPC-сервер, если он запущен. В случае с CoDeSysOPCDA я вырубаю процесс сервера.

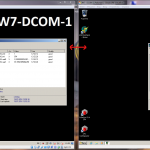

- Теперь переходим к компьютеру, на котором запущен OPC-клиент и пытаемся искать OPC-сервак на удаленном сервере. Стоит заметить, что мы должны увидеть список OPC-серверов без каких-либо проблем, как и в предыдущем разделе.

- Но после манипуляций описанных в этом разделе мы должны иметь возможность создать группу в клиенте, увидеть теги и их значения. Что мы и видим на последнем скриншоте, в галерее ниже.

Включение брандмауэра и создание правил

Конечно же, нельзя забывать об отключенной в самом начале защите. Но если включить фаервол без предварительно созданных правил, то клиент не сможет достучаться до сервера. Я рассматриваю брандмауэр Windows, т.к. он идет по умолчанию и есть у всех, кто настраивает DCOM. Опытный пользователь без труда настроит другое ПО по аналогии. Подробно текстом описывать не буду (скриншоты смотрите ниже), но вот необходимые правила:

- Разрешение на доступ извне для службы OpcEnum.

- Разрешение на доступ извне по 135-му TCP-порту.

- Разрешение на доступ извне для CoDeSysOCPDA.

Рекомендую следующую последовательность действий:

- Включить брандмауэр.

- Убедиться, что данные не проходят.

- Создать правила.

- Убедиться, что данные проходят.

Вот и все. Как видите, ничего сложного в пробросе OPC-тегов через DCOM нет. Самое главное, чтобы были необходимые права на выполнение всех манипуляций. Для настройки OPC-сервер в Windows XP воспользуйтесь этой статьей.

Добрый день, а где вы взяли ip удаленного сервера?

Вечер добрый. IP удаленного сервера я взял в настройках сервера, т.к. этот сервер находится в моем ведении. Как в случае с виртуальным сервером (как в статье), так и в случае с реальными серверами непосредственно на рабочем месте.

здравствуйте. что делать, если в списке «настройка DCOM» нет ни OPCEnum, ни CoDeSysOPCDA?

Здравствуйте! Можете попробовать воспользоваться советами в другой статье

Винда 7-ка не дает слишком простой пароль пользователя установить, так что как вы пароль орс установили — непонятно

Павел, длина пароля зависит от политик безопасности. Можно пароль даже из одного символа ввести.